Как защитить банковскую карту?

И не стать жертвой мошенников

Хорошая новость в том, что любая банковская карта защищена достаточно надежно. Если ею пользоваться правильно, то преступники вряд ли доберутся до ваших денег. У каждой карты есть:

- 16-значный номер;

- имя держателя;

- срок действия;

- CVV-код (указан на обратной стороне, используется при расчетах в интернете);

- ПИН-код (нигде не указан и известен только владельцу, используется при снятии наличных в банкоматах и расчетах картой).

Дополнительным элементом защиты может быть система 3D Secure. Если она подключена, то для подтверждения интернет-платежей банк присылает смс с кодом-паролем на телефон держателя карты.

Сообщать другим можно только первые два реквизита. Они нужны для того, чтобы перевести деньги на карту. Все остальное – сугубо конфиденциальные данные, которые могут быть доступны и должны быть известны только ее держателю. Если никому их не передавать, то ваши деньги останутся вашими. Казалось бы, все просто. Но преступники все же получают доступ и к этой информации. И в большинстве случаев ее им сообщают сами клиенты банков. Ее выманивают хитростью, используя несколько стандартных приемов.

Чаще всего конфиденциальную информацию мошенники узнают во время прямого телефонного общения с жертвой. Это эффективный метод социальной инженерии, который называется вишинг. На него приходиться львиная доля всех краж безналичных денег у украинцев. По данным ЕМА, в прошлом году благодаря ему мошенники разбогатели на 275 млн грн. Это более 80% всех украденных с банковских карт средств.

В 94% случаев они выдают себя за сотрудников банка и сообщают о «подозрительных операциях» или мнимой блокировке карты и просят ее данные для разблокировки или переоформления.

Конечно, клиенту могут на самом деле могут позвонить из банка, сотрудники которого отслеживают все операции по картам. Если какая-то из них покажется им подозрительной, они могут поинтересоваться, совершал ли он ее. Как понять, кто вам звонит: мошенник или сотрудник банка? Вот два примера типичного разговора с клиентом банка. В одном случае на проводе мошенник, в другом – сотрудник банка.

Звонит мошенник

Звонок с номера +38 063…..

– Алло, здравствуйте, это служба безопасности банка. Ваша карта заблокирована. По ней пытались провести подозрительное снятие денег.

– Я ничего не снимала. Вообще редко ей пользуюсь. Только пенсию снимаю.

– С карты Ощадбанка или ПриватБанка?

– Ощадбанка. И что теперь делать? У меня пенсия вся на карточке.

– Не волнуйтесь, мы заблокировали карту. Ваши деньги на месте. Но чтобы вы могли их снять, мы должны ее разблокировать. Продиктуйте номер карты и ваши ФИО.

– 1212…... Иванова Мария Петровна.

– Все верно. Теперь скажите, до какого времени карта действует? Под номером указано. Через дробь: месяц и год.

– 08/19.

– Так. И последнее: на обратной стороне карты на бумажной ленте указаны три цифры. Продиктуйте их.

– Да, вижу: 123.

– Отлично, Мария Петровна. Сейчас ваша карта будет разблокирована, и вы ей сможете снять свои деньги. Не волнуйтесь.

Звонит сотрудник банка

Звонок с номера +38 056 ….

– Здравствуйте, Сергей Викторович. Беспокоит служба безопасности Приватбанка. Только что с вашей карты было снято 9 тыс. грн. в банкомате по улице Тенистой в Одессе. Скажите, вы совершали эту трансакцию?

– Здравствуйте. Да. Сегодня приехал в Одессу по делам и только что снял деньги.

– Спасибо за информацию. Хорошего дня.

Разница между этими диалогами в том, что, во-первых, сотрудник банка всегда знает, как зовут владельца карты, и обращается к нему по имени и отчеству (или имени и фамилии). Во-вторых, звонок из банка, как правило, будет со стационарного номера телефона. В-третьих, сотрудник банка попросит максимум подтвердить или опровергнуть проведение операции. Он точно не станет спрашивать у вас о реквизитах банковской карты.

Иногда для завязки телефонного разговора с жертвой мошенники используют и другие легенды. Они могут позвонить, например, представляясь сотрудниками:

- Пенсионного фонда для начисления надбавки к пенсии;

- благотворительного фонда или от помощника местного депутата для перечисления материальной помощи;

- полиции или СБУ из-за подозрительной операции на карте;

- магазина или какой-то из национальных лотерей, сообщают о выигрыше в акции или лотерее;

- покупателями товара, который человек продает в интернете, и запрашивают данные его карты для перевода предоплаты (в т.ч. и конфиденциальные).

- банка, якобы проводя опрос о качестве обслуживания.

Манера разговора подбирается в процессе общения. Он может быть спокойным и вежливым, а может и наоборот, жертву станут торопить, пытаясь запугать тем, что якобы кто-то прямо сейчас пытается снять ее деньги. В среднем по данным ЕМА для обмана жертвы мошеннику достаточно пообщаться с ней не более пяти минут.

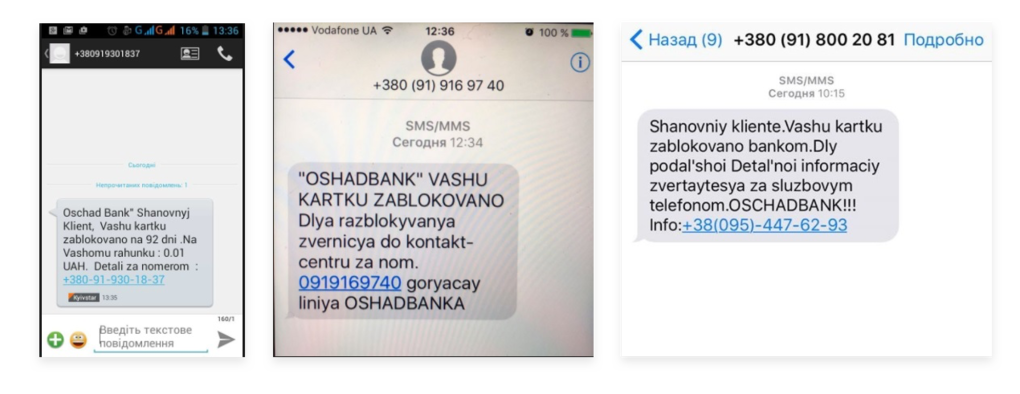

Часто жертвы сами звонят мошенникам. Последние провоцируют их на это смс-сообщениями о «блокировке карт», выигрыше в акции и т.п., и указывают при этом свой контактный номер телефона. Если жертва клюет на уловку, дальше ее обрабатывают в телефонном режиме.

Популярными в последние несколько месяцев стали сообщения о мнимой блокировке карт Ощадбанка.

Одну из таких ситуаций описал пользователь сайта minfin.com.ua:

«Жену тупо «развели». Пришла СМСка, причем в день зачисления денег, что «ваша карта заблокирована, для разблокировки позвоните в Ощадбанк, подробности по номеру и т.п.». Жена у меня создание доверчивое, вот и позвонила. Эти товарищи взяли трубку и попросили номер карты, а также циферки на обратной стороне карты. И в результате жена получила несколько СМСок о снятии денег».

Есть два явных признака того, что смс пришел не от банка, а от мошенников:

- он идет не в списке остальных уведомлений от банка, а отдельным сообщением. Это особенно бросается в глаза при подключенной услуге смс-банкинга, когда сообщения от банка приходят регулярно;

- в качестве контактного указывается не стационарный, а мобильный номер телефона.

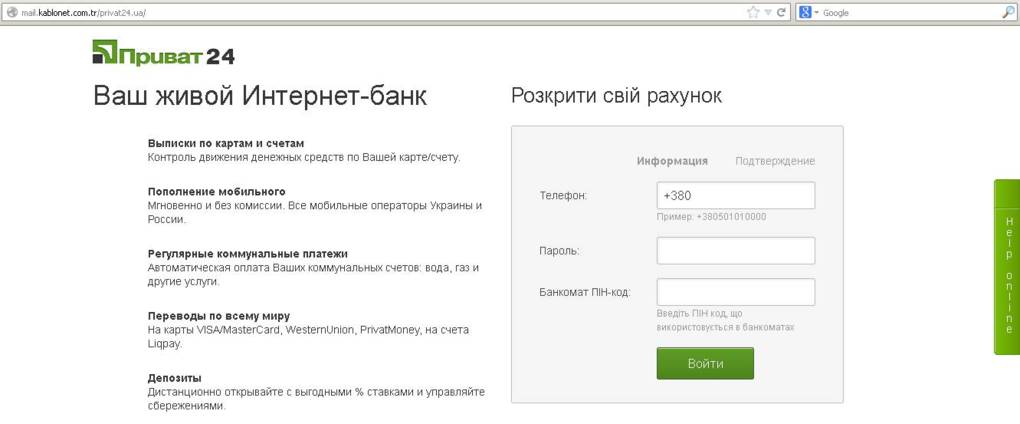

Речь идет о фишинге. Суть этого компьютерного преступления в том, что мошенники создают сайт, внешне похожий на сайт банка. Они используют действующие логотипы, иногда имена реальных менеджеров. Затем по смс или по электронной почте от имени банка рассылают сообщения со ссылкой на него и предложением подтвердить/обновить учетные данные. Если клиент ведется на уловку, заполняет внешне знакомые формы сайта своими данными, то липовый сайт банка считывает всю введенную конфиденциальную информацию.

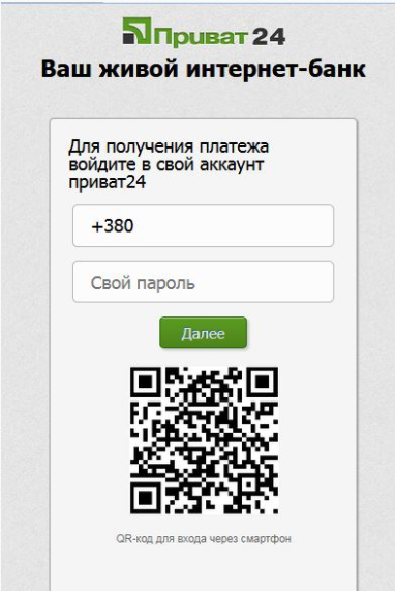

Периодически таким атакам подвергаются клиенты самого крупного украинского банка – Приватбанка. Вот пример одной из них, которая произошла несколько лет назад. Клиентам приходило письмо, в котором говорилось, что их аккаунты в интернет-банке приват24 заблокированы. И для разблокировки предлагалось перейти по ссылке http://mail.kablonet.com.tr/privat24.ua, которая вела на поддельную страницу банка:

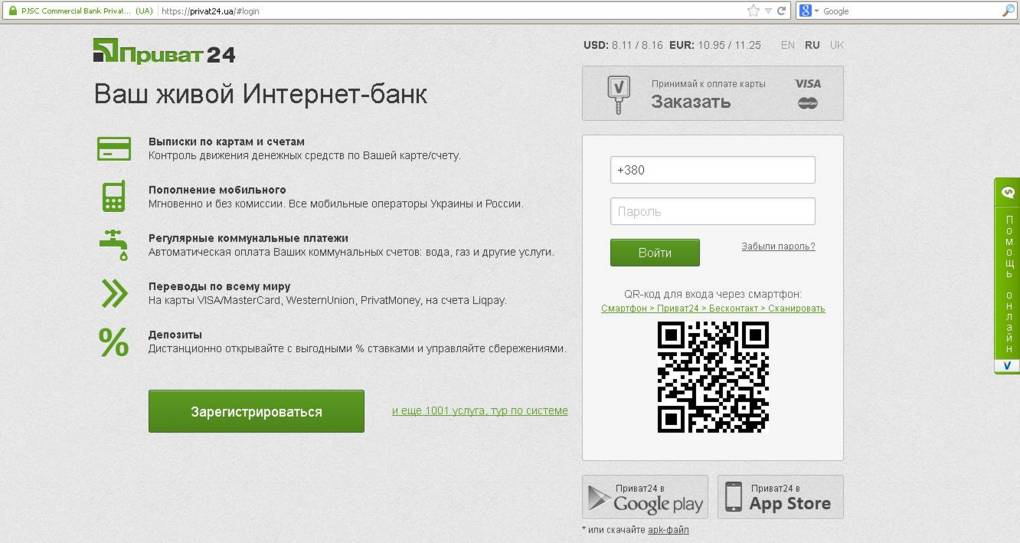

Для сравнения – реальная страница банка выглядела так:

Одна из последних фишинговых атак на Приват была выявлена пару недель назад. Клиенты банка (и не только они) получали письма со ссылкой на сайт-копию страницы входа в Приват24, но с замысловатым адресом: http://pb24corp.at.ua Вот так выглядела его форма для заполнения данных:

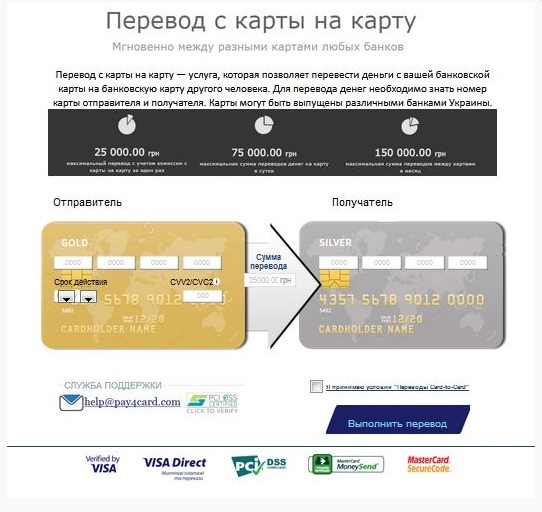

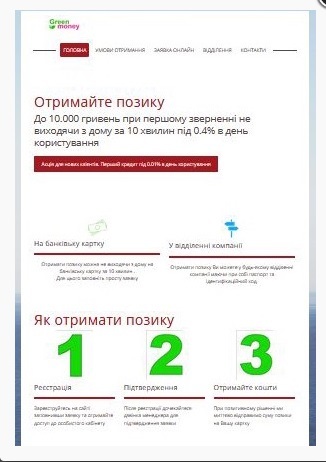

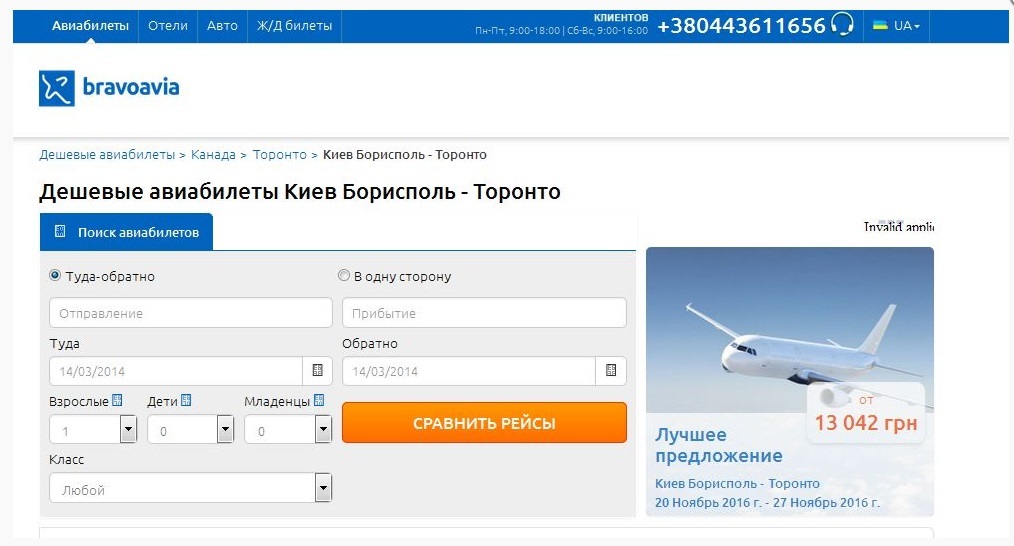

Банки достаточно оперативно реагируют на такие атаки, и их сайты-клоны быстро закрывают. Но мошенники атакуют не только их. Они создают копии сайтов популярных сервисов по покупке билетов, бронирования отелей, платежных сервисов и т.п. К примеру, 40 из 79 фишинговых сайтов, которые были выявлены за первые 6 месяцев этого года, предлагали услуги перевода денег с карты на карту и пополнения мобильного телефона. Четыре сайта предлагали «работу» от «Укрпошти», два «выдавали» кредиты онлайн, еще два – «продавали» дешевые авиабилеты (один из них маскировался под сервис Bravoavia).

Такие сайты могут «наловить» немало клиентов. В ЕМА говорят, был случай, когда один из них за день собрал реквизиты карт 2600 человек. Всего в прошлом году их было выявлено 174.

Вот несколько примеров «небанковских» фишинговых сайтов (все перечисленные ссылки уже не работают):

Мнимый перевод денег с карты на карту (https://pay4card.com)

Мнимое пополнение мобильного телефона (http://cash4phone.info)

Мнимая работа от «Укрпошти» (http://rabota1.xyz/)

Мнимое онлайн кредитование (https://kreditavtomat.jimdo.com)

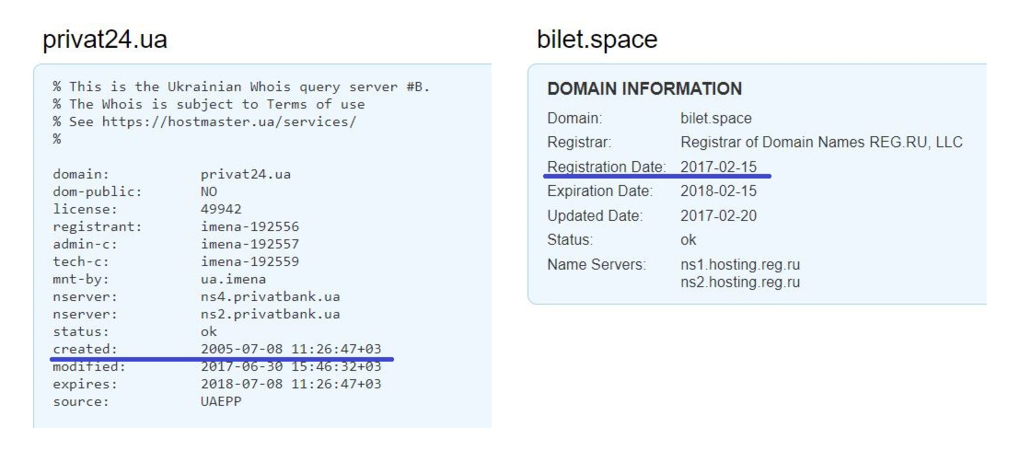

Мнимая продажа авиабилетов (http://bilet.space, замаскирован под сайт Bravoavia)

Пытаясь провести операцию через фишинговый веб-ресурс, пользователь обычно получает уведомление, что она неуспешна. При этом мошенники просто воруют реквизиты карт. Иногда попадаются и более продвинутые сайты-подделки. К примеру, скрипты некоторых сайтов, замаскированных под платежные сервисы, могут считывать реквизиты карты пользователя, затем переносят платеж на легитимный ресурс, подменяя данные карты получателя на карту мошенников. Могут также изменить и сумму перевода.

Завлекают клиентов с помощью платной рекламы в поисковых сервисах объявлениями о выгодных условиях, например, с нулевой комиссией.

Признаки того, что сайт фишинговый:

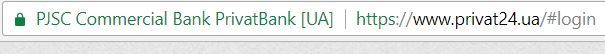

- Адрес ресурса начинается с http:// и не имеет знака замочка, сообщающего о безопасном соединении по протоколу https. Современные интернет браузеры, как правило, предупреждают пользователей о сайтах с небезопасным соединением, если на них есть формы для ввода данных. Вот пример того, как выглядит безопасное соединение:

- Такой сайт не будет зарегистрирован в верхней доменной зоне национального уровня «ua». Его адрес может заканчиваться на: com.ua, in.ua, pp.ua, kiev.ua, org, net, info, biz, com, top, in, cc и др.), но не может выглядеть так: «название.ua». Для создания такого сайта требуется регистрация торговой марки. Мошенники вряд ли станут это делать, в отличие от банков и реальных компаний, чьи сайты, как правило, находятся именно в верхней доменной зоне: https://privatbank.ua, https://www.aval.ua, https://www.oschadbank.ua, https://alfabank.ua, http://ukrposhta.ua и т.д.

-

В текстовом наполнении могут встречаться ошибки или опечатки.

Вот несколько правил, следуя которым можно свести к минимуму риск попадания на фишинговые сайты:

- старайтесь пользоваться услугами проверенных сервисов;

- не переходите по ссылкам, которые ведут на сайты банков или платежных сервисов. Лучше вручную набирайте название компании в поисковике или адрес в адресной строке;

- если решили воспользоваться услугами незнакомого сервиса, сначала поищите отзывы о нем в интернете. Если их нет или они негативны – лучше не рисковать;

- если сомневаетесь, воспользуйтесь ресурсом whois.com, который позволяет узнать, на кого зарегистрирован домен и когда он был создан. Обычно фишинговые ресурсы являются «новорожденными» или зарегистрированы максимум год назад. К примеру, сайт Приват24 создан в 2005 году, а упомянутый фальшивый сайт по продаже авиабилетов – полгода назад.

- проверьте, есть ли ресурс в черном списке сайте ЕМА.

Клиент, который понял, что стал жертвой фишинговой атаки уже после того, как ввел денные своей карты, должен как можно быстрее позвонить в банк и заблокировать ее. Иногда банк может решить такую проблему даже после того, как деньги были списаны. Если банк «умывает руки», стоит обратиться в полицию. Также можно сообщить о лже-сайте в ЕМА.

Суть этого трюка в том, что мошенники крепят металлическую планку к отверстию банкомата для выдачи купюр, которая их блокирует. Клиент снимает деньги, банкомат их выдает, но остаются они под планкой и до клиента не доходят: приклеиваются к скотчу, а планка мешает им выйти наружу. Многие при этом ошибочно думают, что в банкомат либо неисправен, либо в нем просто закончились деньги, и уходят. Позже мошенник и забирает планку вместе с деньгами.

Явные признаки кеш-треппинга: банкомат с характерным звук отсчитал купюры, но вы их так и не увидели. При этом на экране не было сообщения о его неисправности или отсутствия денег (банкомат обязательно сообщит и об одном, и о другом).

Если вы столкнулись с такой проблемой, то:

- не отходитя от банкомата позвоните в банк по телефонам, указанным на нем или на карте, сообщите об инциденте и ждите инструкций от сотрудника банка;

- осмотрите отверстие для выдачи купюр – планки обычно вешают так, чтобы их можно было легко снять.

В этом случае мошенники воруют данные карт пользователей и их ПИН-коды с помощью считывающих устройств, которые накладывают на картоприемник и клавиатуру банкомата. Подсмотреть ПИН могут также через небольшую камеру, которую вешают сверху.

Получив все данные, они делают дубликат карты, по которому затем снимают деньги. Такие операции могут совершаться как в Украине, так и за границей.

Вот один из недавних примеров, описанный пользователем на сайте minfin.com.ua: «8.06.2017 мне пришла СМС о снятии с моей банковской карты суммы чуть более 3-х тыс. гривен в непонятной стране, как выяснится позже, – во Вьетнаме. Придя в ближайшее отделение, встретила там около десятка людей с подобной проблемой. Со слов потерпевших, все они днем ранее пользовались банкоматом в этом отделении». Но эта история закончилась хорошо. Спустя три недели после публикации отзыва, клиент Привата написала о том, что банк вернул деньги.

Как не стать жертвой скимминга:

- набирая ПИН-код, прикрывайте клавиатуру другой рукой (или каким-либо предметом);

- старайтесь пользоваться банкоматами, которые находятся в помещениях с видеонаблюдением (в отделениях банка, торговых центрах);

- сравнивайте внешний вид банкомата с его экранной заставкой. Часто на экране показано, как должны выглядеть картоприемник и клавиатура.

Если обнаружили на банкомате считывающие устройства уже после того, как сняли деньги, то:

- срочно заблокируйте ее, позвонив в контакт-центр по указанному на ней телефону. Позже смените ПИН-код;

-

сообщите об инциденте в банк

Чтобы не стать жертвой мошенников, нужно соблюдать такие правила:

- Никогда и никому (!) не сообщайте конфиденциальные данные своей карты (пин-код, срок действия, CVV -код), даже сотрудникам банка;

- Не упускайте карту из вида, когда рассчитываетесь ею. Следите за действиями, которые проводят с ней кассиры или официанты;

- Старайтесь прикрывать клавиатуру банкомата и POS-терминала при вводе ПИН-кода и периодически его меняйте;

- Связывайтесь с банком только по тем телефонам, которые указаны на карте или на его сайте;

- Не верьте в выигрыши в лотереях, особенно тех, в которых вы не участвовали.